Si tienes API keys de OpenAI, Anthropic o Google guardadas en Braintrust, alguien que no eres tú pudo haberlas tenido también desde el 4 de mayo. No es hipótesis. Es lo que reportó la compañía a sus clientes el 5 de mayo de 2026, menos de 24 horas después de detectar acceso no autorizado a una cuenta interna de AWS donde almacenaban credenciales de proveedores de IA a nivel de organización.

El Braintrust data breach no es solo un problema de una plataforma. Es la demostración de que el eslabón más débil en tu stack de IA no está en OpenAI ni en Anthropic: está en el intermediario al que le diste tus llaves sin pensarlo dos veces.

Qué pasó

El 4 de mayo de 2026, Braintrust —la plataforma que se vende como el «sistema operativo para ingenieros que construyen software de IA»— detectó acceso no autorizado a una de sus cuentas de AWS. Esa cuenta almacenaba org-level API keys de clientes: claves de OpenAI, Anthropic y Google en el mismo repositorio. No era una cuenta periférica. Era parte del núcleo de cómo la plataforma se conecta con los modelos que evalúa.

La respuesta de Braintrust fue relativamente rápida: bloquearon la cuenta comprometida, auditaron sistemas relacionados, restringieron accesos y rotaron sus propios secretos internos. En menos de 24 horas notificaron a todos sus clientes por email urgiendo a revocar y regenerar cualquier clave de proveedor de IA configurada en la plataforma. Al momento de publicación, 1 cliente fue confirmado como directamente afectado, y 3 clientes adicionales reportaron picos anómalos de consumo en sus dashboards de proveedores —bajo investigación activa.

El contexto amplifica el problema: un timeline de actividad maliciosa relacionada con exfiltración de API keys de AWS, OpenAI, Anthropic y Google abarca desde junio 2025 hasta enero 2026. Esto no fue un ataque de oportunidad. Fue parte de un patrón que lleva meses ejecutándose contra el tooling de desarrolladores de IA. Y en datasets públicos usados para entrenar LLMs ya se han encontrado más de 12.000 API keys y contraseñas expuestas.

Qué significa

Braintrust no es un proveedor de IA. Es una plataforma de evaluación y observabilidad. Esa distinción importa porque creamos una falsa jerarquía de riesgo: le prestamos atención a la seguridad de OpenAI y Anthropic, y le damos acceso total a herramientas intermedias sin hacerles las mismas preguntas. Si tu plataforma de eval tiene tus org-level keys, tiene exactamente el mismo poder de daño que si alguien comprometiera tu cuenta directa con el proveedor.

El patrón es sistémico. Las plataformas de evaluación, observabilidad, fine-tuning, RAG y LLMOps requieren —por diseño— integración profunda con tus credenciales de producción. No son herramientas de sandbox. Están conectadas a los mismos pipelines que sirven usuarios reales. Cada una que tiene tus claves es un punto ciego de seguridad con superficie de ataque propia: sus propios bugs, sus propios empleados, sus propias cuentas de AWS.

Ahora bien, siendo justos: la respuesta de Braintrust en menos de 24 horas es mejor que lo que hace la mayoría de empresas SaaS cuando detecta un incidente. Y el daño confirmado es limitado. Eso no absuelve el problema estructural, pero sí cambia la lectura: el issue no es Braintrust específicamente, es que cualquier plataforma que requiera org-level API keys enfrenta exactamente el mismo riesgo. Si mañana fuera tu plataforma de observabilidad favorita, el resultado sería idéntico.

Lo que el Braintrust data breach pone sobre la mesa es que necesitas una política, no una reacción. Los 3 clientes adicionales que detectaron el problema lo hicieron por picos inexplicables de consumo —no por alertas de seguridad proactivas. Eso significa que sin monitoreo de gasto activo, probablemente no sabrías que algo está mal hasta que veas la factura.

Qué hacer al respecto

1. Rota las keys ahora, no cuando termines de leer esto. Si usas Braintrust, entra a tu dashboard de OpenAI, Anthropic y Google Cloud y revoca las keys configuradas a nivel de organización en la plataforma. Genera nuevas. Configúralas de nuevo. Sí, es incómodo. No, no puede esperar al lunes.

2. Mapea toda tu superficie de credenciales en terceros. Haz el ejercicio ahora: lista cada plataforma SaaS de tu stack de IA —evaluación, observabilidad, fine-tuning, RAG, LLMOps— y confirma cuáles tienen almacenadas tus org-level API keys. Cada una en esa lista es un Braintrust potencial. Si no sabes cuáles tienen tus keys, ese es el problema real.

3. Implementa mínimo privilegio desde hoy. Crea API keys con scopes limitados y quotas de uso específicas para cada plataforma tercera. OpenAI, Anthropic y Google permiten crear múltiples keys con permisos acotados. Si una se compromete, el radio de daño queda contenido y los picos anómalos son detectables antes de que el daño sea grande.

4. Configura alertas de gasto y volumen. En tus dashboards de OpenAI, Anthropic y Google Cloud activa notificaciones de umbral de uso. No es una medida de seguridad proactiva pura, pero es lo que permitió identificar a los 3 clientes afectados en este incidente. Sin esa alerta, no habrías sabido nada.

5. Exige arquitectura de seguridad antes de integrar cualquier vendor nuevo. Antes de darle tus credenciales a cualquier plataforma de evaluación u observabilidad de IA, pídeles documentación de cómo gestionan las credenciales, si tienen SOC 2 o ISO 27001, y cuál es su SLA de notificación de incidentes. Si no tienen respuesta clara, no integres.

6. Establece rotación periódica de 90 días como política estándar. No como reacción a un incidente. Como práctica. El vector de ataque de exfiltración de API keys no va a desaparecer —lleva activo al menos desde junio de 2025 y se está acelerando.

Preguntas frecuentes

¿Cómo sé si mis API keys de OpenAI o Anthropic fueron comprometidas en el Braintrust data breach?

Revisa el historial de uso en tus dashboards de proveedor. Picos de consumo inexplicables —especialmente en horarios fuera de tu operación normal— son la señal más clara. Si recibiste el email de notificación de Braintrust, asume exposición potencial y rota sin esperar confirmación.

¿Solo debo preocuparme si uso Braintrust?

No. El vector de ataque aplica a cualquier plataforma SaaS que almacene org-level API keys de proveedores de IA: plataformas de observabilidad, fine-tuning, RAG, LLMOps. Si le diste tus credenciales a una herramienta de terceros, esa herramienta tiene superficie de ataque propia.

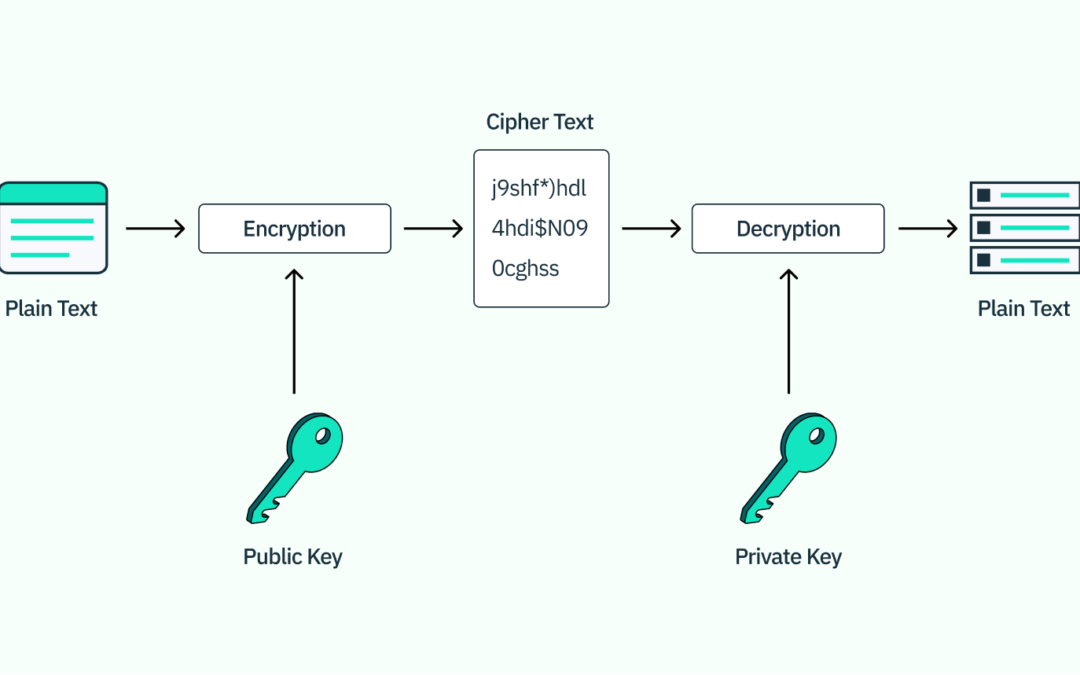

¿Qué es una org-level API key y por qué es más riesgosa?

Una org-level key tiene permisos amplios sobre toda tu cuenta con el proveedor. Si se compromete, el atacante puede hacer llamadas ilimitadas en tu nombre, lo que se traduce en costo directo y posible exfiltración de datos de tus pipelines de producción.

¿Cuánto tiempo tarda rotar una API key sin romper producción?

Depende de tu arquitectura. Si usas un gestor de secretos como AWS Secrets Manager o HashiCorp Vault, puede ser cuestión de minutos. Si tus keys están hardcodeadas, puede tardar horas y requiere coordinación de equipo.